Moderni IT-ympäristö on yhdistelmä pilveä, on-premiä, kumppaneita ja integraatioita. Dataa syntyy koko ajan, mutta ilman analyysiä ja kontekstia se ei lisää hallintaa, vaan epävarmuutta. Ne organisaatiot, jotka ovat oikeasti ottaneet digitaalisen suvereniteetin haltuun, eivät kerää dataa varmuuden vuoksi. Ne käyttävät sitä systemaattisesti päätöksenteon tukena.

Viime aikoina on tullut vastaan yllättävän monta tilannetta, joissa kaikki näyttää paperilla olevan kunnossa, mutta kun jotain oikeasti tapahtuu, tilannekuva puuttuu. Dataa on kyllä paljon. Ehkä jopa liikaa. Mutta ymmärrystä siitä, mitä oikeasti tapahtuu juuri nyt, ei ole. Ja siinä kohtaa mitataan oikea kyvykkyys.

Digitaalinen suvereniteetti ei lopulta synny arkkitehtuurista, vaan siitä, miten hyvin organisaatio pystyy havaitsemaan, ymmärtämään ja hallitsemaan mitä sen omassa ympäristössä tapahtuu.

Näkyvyys ratkaisee häiriötilanteissa

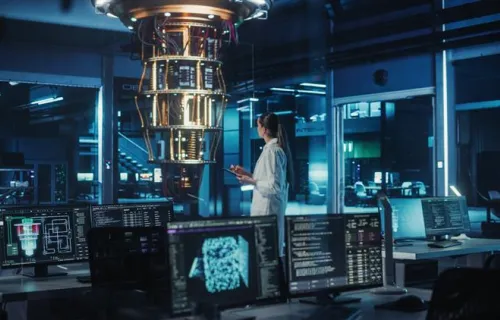

Tietoturvavalvomo eli SOC (Security Operations Center) kokoaa eri lähteistä tulevan tiedon yhteen, analysoi sen ja muodostaa ajantasaisen tilannekuvan. Samalla se tukee päätöksentekoa ja mahdollistaa nopean reagoinnin. Kyse ei siis ole vain teknisestä valvonnasta, vaan keskeisestä osasta operatiivista kontrollia.

Käytännössä SOC yhdistää esimerkiksi:

- järjestelmien ja sovellusten lokit

- pilviympäristöjen tapahtumat

- identiteetti- ja käyttövalvontatiedot

- verkkoliikenteen

- ulkoisen uhkatiedon (threat intelligence)

SOC ei luo tätä dataa, vaan yhdistää ja rikastaa sitä kontekstilla. Yksittäinen havainto muuttuu merkitykselliseksi vasta, kun tiedetään mihin se liittyy, kuinka kriittinen kohde on ja onko vastaavaa nähty aiemmin.

OT-ympäristöissä vaikutukset ovat konkreettisia

Tämä korostuu erityisesti OT-ympäristöissä, joissa poikkeamien vaikutukset voivat ulottua suoraan fyysiseen maailmaan. Esimerkiksi tuotannossa yksittäinen ohjausjärjestelmä alkaa kommunikoida epätavallisesti ulospäin, ja samaan aikaan prosessiarvot käyttäytyvät oudosti. Yksittäin nämä voivat näyttää harmittomilta, yhdessä ne voivat olla merkki häiriöstä tai tahallisesta vaikuttamisesta.

SOC:ssa tällainen tilanne etenee vaiheittain: havainnot yhdistetään, niitä tarkastellaan kontekstissa ja tarvittaessa rikastetaan ulkoisella uhkatiedolla. Kun poikkeama tunnistetaan merkitykselliseksi, käynnistetään ennalta sovitut toimenpiteet, esimerkiksi yhteyksien rajoittaminen, järjestelmän eristäminen tai kommunikointi tuotannon kanssa. Samalla muodostetaan selkeä tilannekuva ja suositus jatkotoimista.

Ilman SOC:ia nämä signaalit jäävät helposti irrallisiksi. Kokonaiskuva puuttuu ja reagointi viivästyy, juuri silloin kun nopeus ratkaisee. Mitä tämä käytännössä mahdollistaa?

- yksittäiset tapahtumat yhdistyvät kokonaiskuvaksi

- merkitykselliset poikkeamat tunnistetaan

- havainnot priorisoidaan liiketoimintavaikutusten perusteella

- päätöksenteko perustuu ajantasaiseen tilannekuvaan

Tämä on digitaalista suvereniteettia käytännössä: ymmärrystä + kykyä toimia.

Entä jos omaa SOC:ia ei ole?

Harvalla organisaatiolla on mahdollisuus rakentaa 24/7 SOC täysin itse. Olennaisempaa on se, säilyykö kontrolli. Dataa on yleensä paljon, mutta tärkeämpää on tunnistaa: mikä siitä on oikeasti kriittistä ja mihin tarvitaan jatkuva näkyvyys.

Lisäksi ratkaisee:

- ovatko toimintamallit läpinäkyviä

- pysyykö päätöksenteko organisaatiolla

Hyvin toteutettu SOC vahvistaa digitaalista suvereniteettia. Huonosti toteutettu tekee päinvastoin. Jos valvonta on “musta laatikko”, data ei ole hyödynnettävissä tai reagointi ei kytkeydy liiketoimintaan, kontrolli katoaa nopeasti.

Keskeinen osa toimivaa SOC:ia on myös ennalta sovitut pelisäännöt reagointiin: missä tilanteissa voidaan rajoittaa tunnuksia, eristää laitteita tai katkaista yhteyksiä, ja missä edetään varovaisemmin, kuten kriittisissä tuotantoympäristöissä. Näin reagointi on sekä nopeaa että hallittua. Sääntely, kuten NIS2, vain korostaa tätä. Kyky havaita, raportoida ja reagoida ei ole enää “nice to have”.

Lopulta digitaalinen suvereniteetti näkyy arjessa. Siinä, kuinka hyvin ymmärrät mitä ympäristössä tapahtuu, ja kuinka nopeasti pystyt toimimaan. SOC on tässä keskeinen mahdollistaja.